"在数字化转型的浪潮下,网络安全威胁正在发生显著变化。传统的被动防御方式已难以应对日益复杂的网络攻击。本文将探讨如何利用人工智能技术构建新一代主动安全体系,有效应对当前及未来的网络安全挑战。"

攻防新趋势

https://blog.checkpoint.com/research/meet-funksec-a-new-surprising-ransomware-group-powered-by-ai/

Gartner表示,AI在网络攻击中的应用已连续三个季度成为企业面临的最大风险。在接受该公司访问的286位高级风险审计人员中,80%的受访者对AI可能带来的网络攻击表示担忧。 https://www.gartner.com/en/newsroom/press-releases/2024-05-22-gartner-survey-shows-ai-enhanced-malicious-attacks-as-top-er-for-enterprises-for-third-consec-quarter

可见,无论是传统基于机会主义的人工渗透测试机制,还是被动、基于规则的防御体系,无法全面发现、缓解潜在的风险点,难以适应后云时代业务快速上线、变更的节奏,在面对复杂多变的 AI 驱动新型威胁时明显力不从心。因此,企业必须积极探索新的主动安全防御策略,以应对日益严峻的网络安全挑战。

AI主动安全的价值主张

积极和智能的安全措施本质上都是为了降低成本,将风险解决在萌芽期;而端到端是结果导向,则是确保安全工作紧密围绕业务目标展开,所有的安全投入和措施都是为了保障企业业务的正常运行和持续发展,实现安全与业务的深度融合和协同发展。

面对复杂安全事件,经验欠缺的人员常不知所措,导致工作流阻塞和人力空转。AI 凭借强大数据分析与学习能力,结合丰富案例与知识库,为安全人员提供涵盖排查方向到解决措施的具体行动建议,帮助新手快速上手,提升团队协作效率,减少人力浪费。

安全团队借助AI主动安全,可以突破传统安全防御的认知边界。传统安全防御体系长期受制于规则约束、高昂成本和被动响应等多个因素,面对新型安全威胁如APT攻击、零日漏洞、防护绕过往往束手无策。通过AI技术主动安全,可以对海量数据进行处理与响应、对未知威胁进行识别与精准判定、可以基于实战攻击模拟的攻防动态博弈中的自主进化。

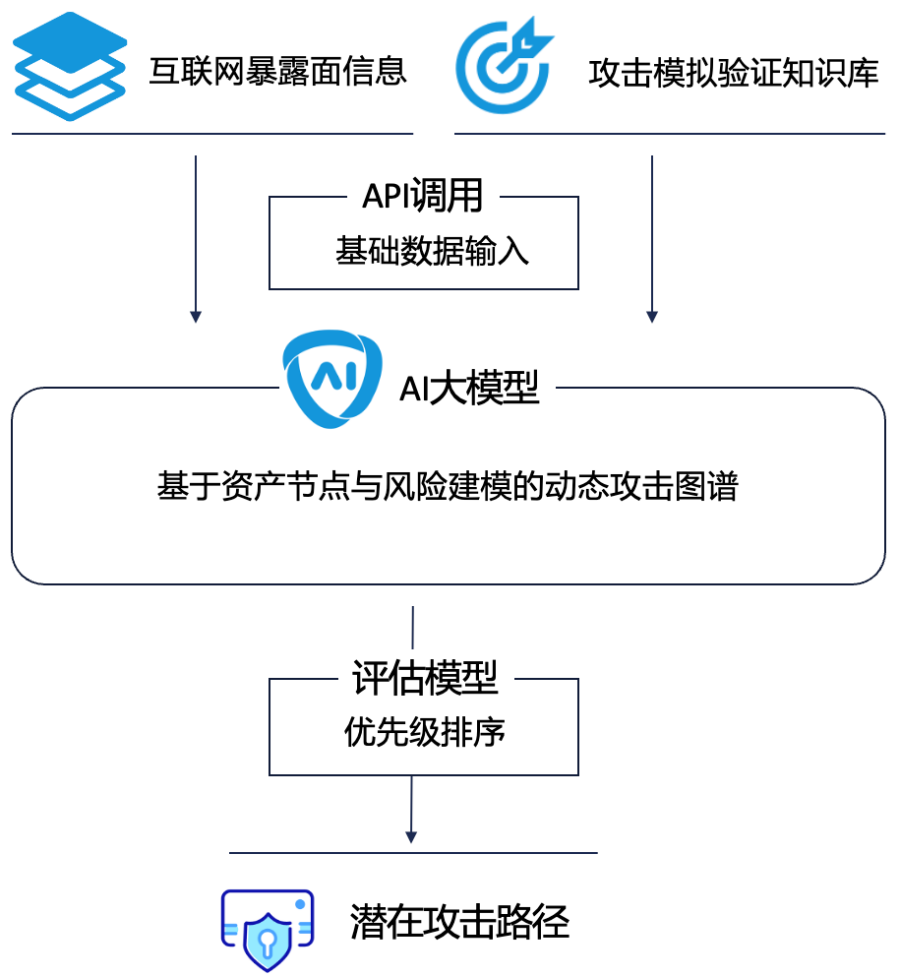

其次,在红队技术和安全评估(Offensive Seurity)场景中,人工渗透测试存在不完备、不一致等问题,而自动化的渗透测试往往只能覆盖有限场景。如常见的APT、勒索家族的复杂攻击路径,平均会使用10种以上的ATT&CK技术,人工分析成本高、效率低,且存在部分攻击路径的遗漏可能性。而基于安全智能体(AI Agent)的安全评估技术,可以感知当前环境、思考如何达成安全目标和决策下一步行动,从而安全智能体可以快速自主地、快速地发现攻击路径。具体而言,安全智能体可基于感知的环境自动化地对暴露面与攻击面建模,构建包括主机、服务、账号的三维资产拓扑图,可进行攻击图谱的智能生成,短时间内发现潜在攻击路径。也可通过对抗式路径推演,采用深度强化学习模拟红队攻击策略,生成攻击路径并进行优先级排序,帮助企业发现潜在攻击路径。

AI主动安全根据现有的安全评估结果,找到关键风险分布,提出未来的安全投资优先级;其次结合投资优先级和业务发展规划,提供量化的安全预算建议,做到有理有据的向上、向后管理;最后为企业安全管理与战略规划带来新价值,助力企业在复杂网络环境稳健发展,让企业更安全、让安全更智能。

将复杂安全态势以直观图表数据呈现给管理者。管理者可清晰了解安全防护状况,直观评估安全预算成本效益比。如通过对比安全项目投入前后企业安全防护能力指标变化。这助力管理者结合业务需求与战略目标,动态调整安全策略与预算分配,实现资源优化配置 。

新的技术路线

4.1.1攻防知识库

4.1.2安全助手

在复杂的攻防场景中,安全助手的核心价值在于将碎片化线索转化为结构化决策路径。通过对话式交互,系统能够动态拆解问题空间,引导防御者沿最优路径推进分析,同时实时解释判断逻辑,形成可追溯的推理链条。

对话式的安全助手在多模态意图理解引擎将自然语言查询转化为结构化任务。例如企业提出“评估勒索软件风险”时,系统会激活检测漏洞暴露面、安全防护有效性多个维度。然后根据对话的内容,系统会动态调整每个维度权重。

这种动态引导机制的本质,是将人类专家的隐性经验转化为机器可执行的决策流。通过对话式交互的层层递进,安全助手不仅输出结论,更能帮助运营人员在对抗攻击时实现“越战越强”的防御能力迭代。

4.1.3安全智能体

如在云场景中,当EASM发现某Kubernetes集群存在未修复的未授权访问漏洞,智能体可从BAS知识库调用相关攻击模式,结合网络拓扑生成潜在的攻击路径,计算各路径的优先级,并根据优先级依次进行验证。

4.2.1 攻击载荷的生成

传统安全运营中,攻击载荷的生成长期陷入“高成本、低覆盖”的困境——红队需耗费数日手工构造免杀木马、漏洞利用代码及钓鱼邮件,而蓝队的检测规则更新往往滞后于攻击手法演进。这种低效模式在应对AI驱动的自动化攻击时尤为脆弱,攻击者可利用生成式模型批量构造数万种载荷变体,而防守方仍在以人力对抗机器,可谓被降维打击。

4.2.2 攻击路径生成

攻击路径的构建往往依赖人工经验与静态攻击剧本,面对日益复杂的网络环境与隐蔽的攻击手法,防御方常陷入“攻强守弱”的被动局面。AI技术通过强化学习,能够将网络资产、服务依赖、漏洞关系等要素转化为攻击路径,并模拟攻击者的自适应决策过程。

如智能体通过分析历史BAS攻击模拟历史任务数据与EASM资产暴露面,生成包含“外部API滥用→横向移动至内网Jenkins服务器→利用Groovy脚本漏洞提权”的潜在攻击路径,突破了传统渗透测试工具的检测边界。

4.2.3 评估报告生成和结果解读

传统BAS与EASM的报告主要存在没有突出明确风险,没有对应落地的解决方案等问题,并且敏感信息、文档等结果存在大量误报。这种大海捞针式的分析模式,迫使交付团队将70%的时间消耗在数据清洗的工作上。

AI驱动的报告生成引擎通过语义压缩、风险量化与决策映射优化报告结果。系统可将BAS的原始攻击日志转化为基于攻击剧本的报告,展示攻击者从边缘节点到目标的过程。报告通过风险的CVSS评分等多个维度评价,可生成基于处置优先级的攻击路径。并能对报告中海量数据关键信息进行提取,对噪音数据进去降噪,呈现风险,体现价值。

4.2.4 安全投资优先级分析

传统安全预算分配常陷入救火式困境,这种决策失衡的根源在于风险量化模型的失效:CISO依赖漏洞CVSS评分与人工经验,却无法穿透技术指标与业务价值的关联。AI驱动的优先级分析引擎通过决策逻辑:攻击面可达性、业务杀伤链建模、防御成本效益比等。如系统整合BAS攻击路径数据、EASM暴露面清单,构建基于风险的攻击路径优先级排序报告。

通过AI主动安全的风险可视化,能让管理者更清楚地了解安全预算成本效益比,更好地了解安全防护水位,帮助管理者做安全投资优先级决策。

总结

我们积极研究人工智能技术栈中的关键技术,并将之与网络攻防、暴露面管理和攻击模拟等场景结合,探索从智能安全助手到安全智能体的演进之路。通过四个实践案例的解读,读者可以了解人工智能是如何赋能从安全团队的日常运营到董事会的安全投资各个层面的决策,可预计未来几年随着人工智能的进一步发展,网络安全的格局会发生更深远的变化,AI赋能的主动安全将是企业安全的重要目标和方向。